Un equipo de ingenieros de software y sistemas de información de la Universidad Ben-Gurion del Negev, en Israel, ha demostrado su capacidad para extraer datos útiles de una computadora aislada.El grupo ha publicado unpapelhaciaarXivservidor de preimpresión que describe sus experimentos y resultados.

En los últimos años, los piratas informáticos han aparecido en los titulares al infiltrarse ensistemas informáticosSe utiliza para servicios públicos, como el control de equipos de tratamiento de agua.Otros han llevado a cabo ataques de denegación de servicio en sistemas más grandes o, más descaradamente, ataques de ransomware en hospitales u otros sistemas de servicios críticos.

Una cosa que todos tienen en común es su conexión a Internet, lo que lleva a algunos a preguntarse por qué estos sitios de usuarios se conectan a Internet si eso los hace tan vulnerables.En este nuevo esfuerzo, el equipo de investigación en Israel ha descubierto que incluso las computadoras que no están conectadas a Internet pueden ser vulnerables a los ataques.

Se dice que las computadoras que no están conectadas a otra red, o a Internet, están aisladas: no hay nada más que aire vacío entre ellas y cualquier otra computadora.Estos sistemas parecen inmunes a los ataques, sobre todo porque ya no se utilizan unidades de disquete.Pero ese no es siempre el caso, como han demostrado los investigadores.

Para demostrar que es posible piratear una computadora con espacio de aire, los investigadores desarrollaron un tipo de malware que manipula la RAM de una computadora objetivo para generar señales de radio muy débiles.El software fue diseñado de tal manera que las ondas de radio que se generaron reflejaron los datos almacenados en los dispositivos RAM y se codificaron de tal manera que pudieran leerse desde un dispositivo cercano.

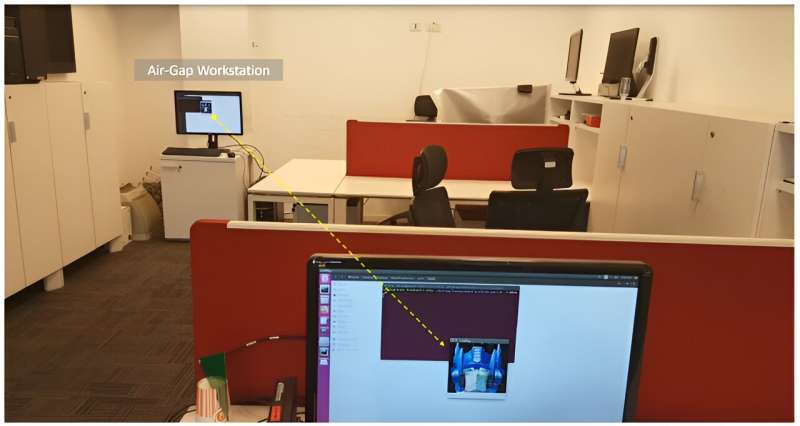

Los investigadores probaron su idea infectando una computadora con espacio de aire y luego colocando otro dispositivo lo suficientemente cerca para escuchar laondas de radioemitido desde la computadora de prueba.Luego, las señales fueron decodificadas y los mensajes que contenían fueron revelados por el software que se ejecutaba en la segunda computadora.Con este acuerdo, el equipo descubrió que podían capturar contraseñas, pulsaciones de teclas y otros tipos de datos y, en algunos casos, incluso imágenes pequeñas.

El equipo de investigación reconoce que piratear una computadora de esa manera en el mundo real sería un desafío, pero también señalan que no sería imposible.

Más información:Mordechai Guri, RAMBO: Filtración de secretos de computadoras Air-Gap al deletrear señales de radio encubiertas desde la RAM de la computadora,arXiv(2024).DOI: 10.48550/arxiv.2409.02292

Información de la revista: arXiv

© 2024 Red Ciencia X

Citación:Datos utilizables pirateados desde una computadora aislada (2024, 10 de septiembre)recuperado el 10 de septiembre de 2024de https://techxplore.com/news/2024-09-usable-hacked-air-gapped.html

Este documento está sujeto a derechos de autor.Aparte de cualquier trato justo con fines de estudio o investigación privados, noparte puede ser reproducida sin el permiso por escrito.El contenido se proporciona únicamente con fines informativos.