보안 연구 회사인 Malwarebytes는 이전에 악의적인 행위자가 사용자에게 취하는 다양한 접근 방식에 대해 보고했습니다.

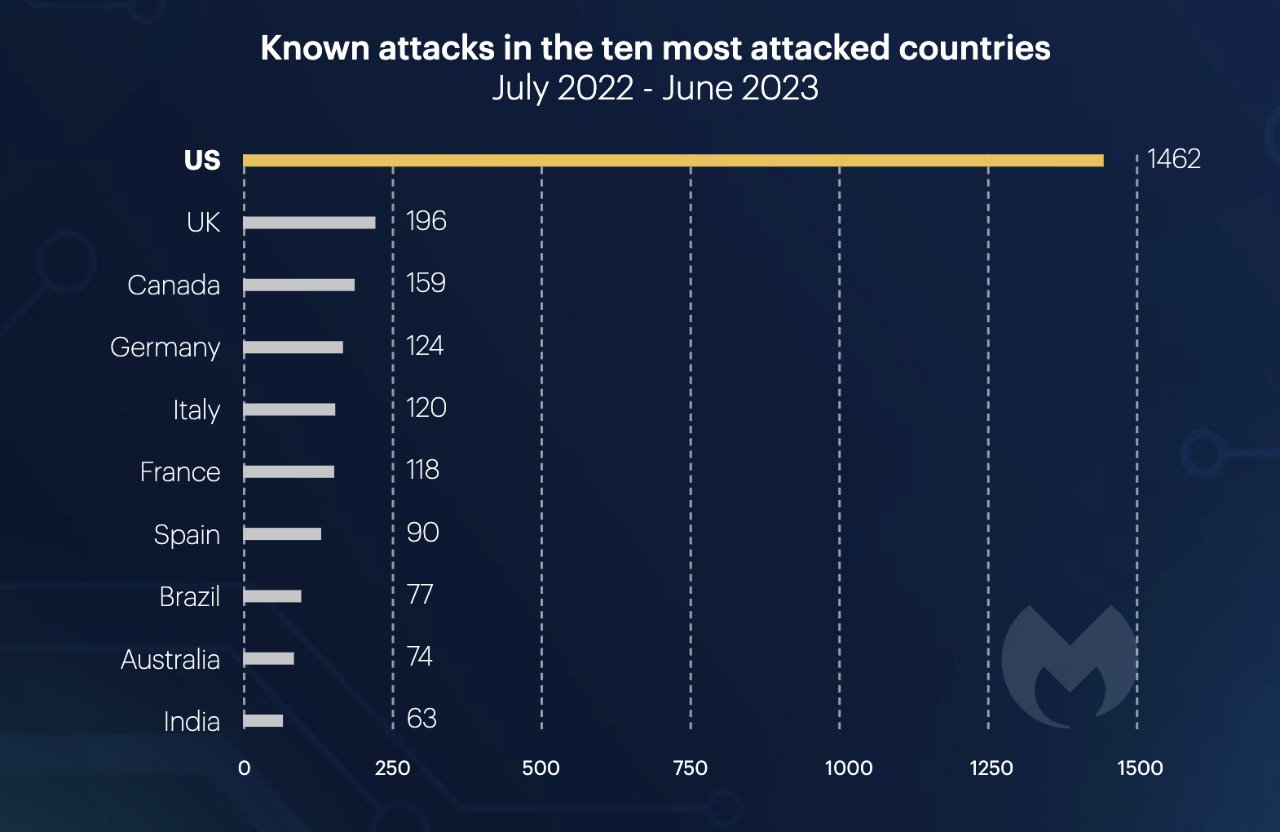

Mac과 PC 비교.최근 연례 보고서에서 저자들은 미국에서만 1,462건의 랜섬웨어 공격이 보고되었다고 밝혔습니다.

Malwarebytes는 "지난 12개월 동안 미국에서 서비스를 제외하고 가장 큰 어려움을 겪은 분야는 교육 및 의료 분야였습니다."라고 말합니다.보고서에서."그들은 너무 많은 공격을 받았기 때문에 만약 그들이 국가였다면 독일 양쪽에서 세계에서 네 번째와 여섯 번째로 가장 많은 공격을 받았을 것입니다."

광범위한 서비스 범주는 미국 전체 랜섬웨어 공격의 26%를 차지했습니다.금융 서비스는 가장 낮게 지정된 카테고리로, 2023년 7월까지 미국 랜섬웨어 공격의 2%가 표적이 되었습니다.

보고서는 계속해서 "지난해 미국에서 활동하는 그룹의 수가 증가했지만, 월별 공격 수가 증가한 것은 기존 랜섬웨어 그룹이 더욱 활발해진 결과인 것으로 보인다"고 밝혔습니다.

Malwarebytes는 또한 랜섬웨어가 성장하고 있다는 증거가 있으며 특히 RaaS(Ransomware-as-a-Service)의 사용이 증가하고 있다고 주장합니다.떠오르는 그룹인 CL0P는 RaaS를 사용하여 몇 달 동안 LockBit과 같은 대규모 그룹을 추월하며 상승세를 보이고 있습니다.

RaaS는 다양한 방법으로 확산될 수 있지만, 가장 일반적인 방법은 이메일로 발송하는 것이라고 한다.

Malwarebytes는 “지난 3월 CL0P는 GoAnywhere MFT 보안 파일 전송 도구의 제로데이 취약점을 이용해 수많은 피해자의 네트워크에 침입해 48건의 알려진 공격을 기록했습니다. 이는 LockBit 전체 공격의 거의 두 배에 달하는 수치입니다.”라고 밝혔습니다."2개월의 조용한 시간이 지난 5월 말, CL0P가 돌아와 Progress Software의 파일 전송 도구인 MOVEit Transfer의 제로데이를 악용하여 훨씬 더 많은 수의 피해자를 손상시켰으며 이는 다시 그 달의 LockBit의 생산량을 훨씬 초과했습니다."

Malwarebytes의 위협 인텔리전스 분석가이자 랜섬웨어 전문가인 Marcelo Rivero는 "[그러나] CL0P의 관점에서 볼 때 이 캠페인은 혼합된 성공을 거두었습니다."라고 말했습니다."이전에 알려지지 않은 취약점을 악용했지만 일반적으로 도난당한 데이터의 품질이 낮기 때문에 목표가 손상되었을 수 있습니다."

바이러스는 여전히 PC에서 더 많이 발생하지만, Mac은 범죄자들의 매력적인 표적이기 때문에 사용자를 속여 설치하도록 할 수 있는 악성 프로그램의 사용이 늘어나고 있습니다.가장 최근인 2023년 4월에 Windows LockBit 랜섬웨어 소프트웨어가 Mac을 표적으로 삼기 시작했습니다.처음으로.